Son illərdə kibertəhlükəsizlik sahəsində müşahidə olunan tendensiyalar göstərir ki, hücumçular klassik üsullardan uzaqlaşaraq daha dolayı və istifadəçi davranışına əsaslanan metodlara üstünlük verməyə başlayıblar. Bu kontekstdə xüsusilə diqqət çəkən yeni yanaşmalardan biri QR kod əsaslı fişinq hücumları, yəni “quishing”dir. Bu üsul ənənəvi fişinq kampaniyalarının təkamül etmiş forması hesab olunur və mobil texnologiyaların geniş yayılması fonunda daha təhlükəli xarakter alıb.

Ənənəvi fişinq hücumlarında istifadəçilərə zərərli linklər göndərilir və onların bu linklərə klik etməsi gözlənilir. Lakin müasir təhlükəsizlik sistemləri və istifadəçi maarifləndirilməsi nəticəsində bu cür hücumların effektivliyi müəyyən qədər azalıb. Nəticədə hücumçular yeni yollar axtarmağa başlayıblar və QR kodlar bu baxımdan ideal vasitəyə çevrilib.

QR kodlar vizual element olduğu üçün istifadəçi tərəfindən “təhlükəsiz” kimi qəbul edilir. Üstəlik, istifadəçi kodu skan edərkən URL ünvanını əvvəlcədən analiz etmir. Bu isə hücumçulara sosial mühəndislik baxımından ciddi üstünlük verir.

Hücumun işləmə mexanizmi

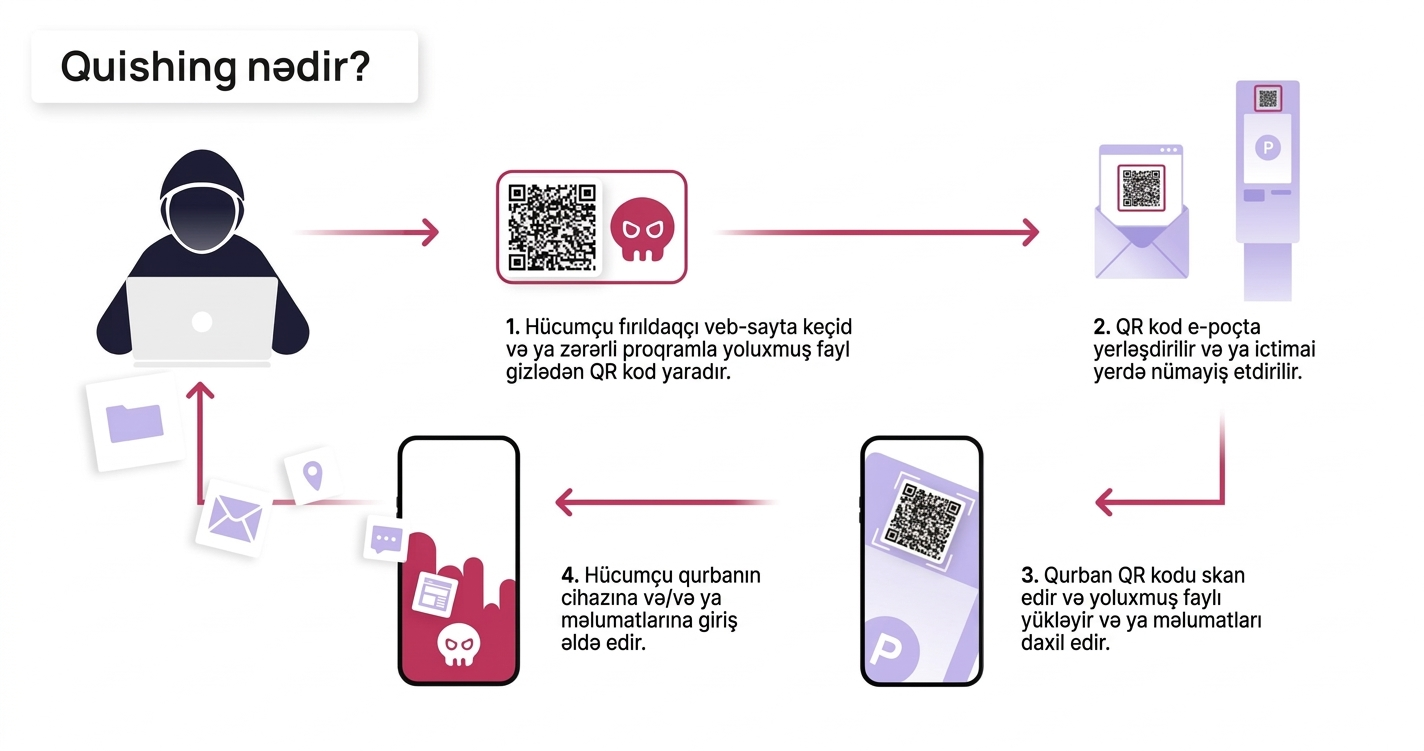

Quishing hücumları adətən sosial mühəndislik elementləri ilə başlayır. İstifadəçilərə müxtəlif kanallar vasitəsilə, məsələn SMS, e-poçt, sosial şəbəkələr və ya hətta fiziki mühitdə yerləşdirilmiş stikerlər üzərindən QR kod təqdim olunur. Bu kod çox vaxt rəsmi qurumları təqlid edən kontekstdə təqdim edilir ki, istifadəçi şübhələnməsin.

QR kod skan edildikdən sonra istifadəçi bir neçə mərhələdən keçir. İlk mərhələdə CAPTCHA və ya oxşar yoxlama mexanizmi təqdim olunur. Bu, həm istifadəçidə etibarlılıq hissi yaradır, həm də avtomatlaşdırılmış analiz sistemlərinin qarşısını alır. Daha sonra istifadəçi real xidmətlərin dizaynını təqlid edən saxta veb-səhifəyə yönləndirilir. Bu səhifələrdə istifadəçidən giriş məlumatları, bank kartı detalları və ya digər həssas informasiyalar tələb olunur.

Bəzi hallarda hücum daha mürəkkəb zəncir şəklində qurulur. İstifadəçi əvvəlcə bir səhifəyə yönləndirilir, daha sonra isə bir neçə dəfə redirect olunaraq son hədəf səhifəyə çatır. Bu isə təhlükəsizlik alətlərinin hücumu izləməsini və analiz etməsini çətinləşdirir.

Araşdırmalar göstərir ki, bu hücumlarda istifadə olunan texnologiyalar kifayət qədər inkişaf etmişdir. QR kodlar çox vaxt dinamik URL-lərə bağlı olur və bu URL-lər real vaxtda dəyişdirilə bilir. Bu, hücumun uzun müddət aktiv qalmasına və aşkarlanmasının çətinləşməsinə səbəb olur.

Bundan əlavə, hücumçular aşağıdakı texniki yanaşmalardan istifadə edirlər:

Bu xüsusiyyətlər hücumu həm daha real göstərir, həm də təhlükəsizlik sistemlərini aldatmağa kömək edir.

Son dövrlərdə müşahidə olunan kampaniyalar göstərir ki, quishing hücumları müxtəlif formalarda həyata keçirilir. Məsələn, istifadəçilərə guya ödənilməmiş cərimə barədə mesaj göndərilir və ödəniş üçün QR kod təqdim olunur. Digər hallarda isə poçt və ya kargo xidmətləri adından bildirişlər göndərilir.

Daha təhlükəli variantlardan biri fiziki mühitdə həyata keçirilən hücumlardır. Hücumçular ictimai yerlərdə — parkinq aparatları, restoran menyuları, reklam lövhələri üzərində — saxta QR kodlar yerləşdirərək istifadəçiləri aldadırlar. Bu halda istifadəçi hücuma məruz qaldığını ümumiyyətlə hiss etmir.

Ümumilikdə, QR kod əsaslı fişinq hücumları kibertəhlükəsizlik sahəsində yeni və təhlükəli trend kimi qiymətləndirilir. Bu yanaşma texniki üsullarla yanaşı sosial mühəndislik elementlərini də effektiv şəkildə birləşdirərək istifadəçilərin etimadından sui-istifadə edir. Mövcud vəziyyət göstərir ki, kibercinayətkarlar getdikcə daha yaradıcı və dolayı metodlardan istifadə edərək məlumatların ələ keçirilməsinə çalışırlar.

© 2011-2026 Bütün Hüquqlar Qorunur